Gli attacchi di tipo DDoS (Distributed Denial of Service) sono una delle più nascoste e subdole minacce informatiche, a cui potenzialmente sono esposti tutti i siti ed i servizi web.

- 1) Definizione Distributed Denial-of-Service

- 2) Cosa provoca un DDoS sul bersaglio?

- 3) Come rimettere il sito in piedi dopo un attacco DDoS?

- 4) Come avviene un DDoS?

- 5) Cosa cambia tra DoS e DDoS

- 6) Come funzionano gli attacchi DDoS

- 7) Schema generale di un attacco DDoS

- 8) Come contrastare questi attacchi

Definizione Distributed Denial-of-Service

- Denial of service è il nome dell’attacco informatico mirato a “consumare” le risorse del bersaglio, in modo che non possa più erogare il servizio. Un esempio facile da capire è la banda di alcuni siti: se è limitata, un attacco Denial of service può consumarla completamente, rilevando cosଠnon solo un danno funzionale all’azienda del sito ma anche uno economico (saranno costretti ad acquistare altra banda).

- Distributed fa riferimento al fatto che l’attacco sia distribuito, per l’appunto, da parte di più IP (vedi qui cos’è un IP). Tali indirizzi IP o host possono essere persone che si mettono d’accordo per farne uno, oppure può essere una botnet realizzata mediante l’infezione di uno specifico malware.

Distributed Denial-of-Service (o DDoS in acronimo), pertanto, indica un attacco informatico effettuato con più di un dispositivo su un singolo bersaglio.

Gli attacchi DDoS (Distributed Denial-of-Service) sono un fenomeno “occulto” (nel senso di non propriamente visibile all’utente medio) quanto molto diffuso, e possono rappresentare un problema serio in molte circostanze, come quelle che abbiamo delineato poco fa.

L’obiettivo di questo tipo di attacchi, che non sono altro che un insieme di richieste fake, veloci e numerose, recapitate contemporaneamente ad un server obiettivo, con lo scopo di sovraccaricarlo e renderlo inutilizzabile, con lo scopo (mirato ad esempio a motivi politici o di concorrenza, che possono quindi essere legalmente / eticamente accettabili o meno) quello di rendere non funzionante il sito o il servizio web della vittima.

In passato vari siti web anche molto famosi (tra cui quello di PayPal) sono stati oggetto di campagne mirate DDoS da parte ad esempio di alcuni gruppi hacker black hat.

Cosa provoca un DDoS sul bersaglio?

Se il bersaglio del DDoS è un sito web, il DDoS provoca il downtime del server e, come conseguenza, del sito che lo ospita che smette di funzionare o da’ vari tipi di errore lato server. Sotto attacco di questo tipo non sarà possibile accedere al sito, nè modificarlo, ovviamente, ed è in genere (quasi sempre) richiesto l’intervento di un webmaster o di un sistemista specializzato.

Come rimettere il sito in piedi dopo un attacco DDoS?

Per risolvere questo genere di situazioni è opportuno mettere offline la macchina, prendere provvedimenti atti a rafforzare la sicurezza dell’hosting e successivamente riavviare il servizio. Di solito questo genere di lavori viene effettuato da personale specializzato, che può anche impostare dei firewall o delle protezioni specifiche per evitare o quantomeno limitare casi del genere.

Per rimettere in piedi un servizio, il più delle volte bisogna:

- accedere via SSH al server del sito;

- se usiamo Apache server, bloccare tutte le richieste che provengano dall’esterno usando una semplice direttiva htaccess:

Come avviene un DDoS?

Essenzialmente un DDoS avviene mediante software specifici (spesso open source e, altrettanto spesso, il cui uso è considerato reato in vari paesi del mondo) mediante l’invio di pacchetti “falsificati” ad una macchina obiettivo; in caso si DDoS (distribuito su più IP), a differenza del DoS “singolo”, i pacchetti sono smistati secondo una logica idonea atta ad espandere esponenzialmente, ad ogni livello successivo, l’effetto dell’attacco.

La ricerca di nodi “schiavi” opportuni passa per l’analisi di falle informatiche da sfruttare per l’attaccante, spesso all’insaputa del computer vittima (computer “zombi“, cosiddetti in questo caso, caso tipico delle botnet malevole).

Cosa cambia tra DoS e DDoS

- Il DoS “ordinario” opera da un singolo computer malevolo o infettato da malware.

- Il DDoS opera con una rete di attaccanti, che sono detti “computer zombi” o dispositivi zombi.

Come funzionano gli attacchi DDoS

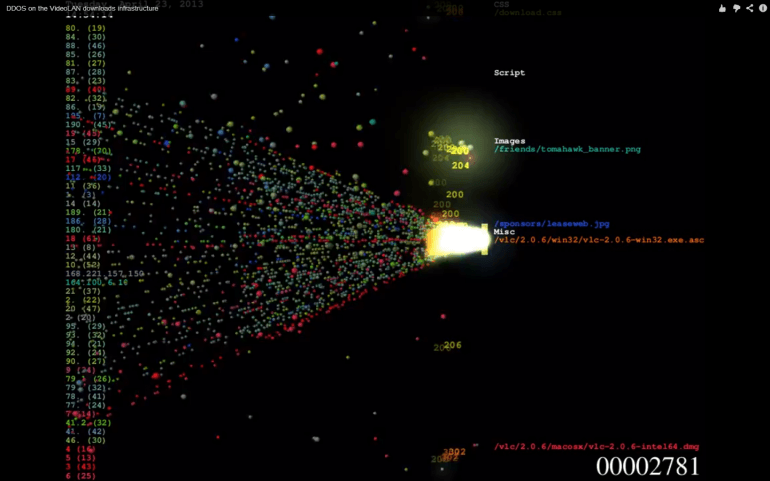

Un modo piuttosto comune per attaccare i siti web con modalità DDoS consiste nel saturare la macchina target con un gran numero di richieste (di solito mediante appositi script in Python, Perl o PHP), in modo tale da riempirne la memoria o sovraccaricarne la CPU, provocare errori irreversibili, floodare la macchina destinazione e/o saturare la rete della macchina destinazione.

Alcuni tipi di attacchi DDoS, inoltre, possono riguardare l’abuso di DNS di una macchina ospitante, cosଠcome avvenuto nel caso degli spammer che hanno attaccato spamhaus.org mediante CloudFlare. A parte i boicottaggi di natura commerciale, per cosଠdire, non è infrequente che casi del genere vadano a colpire siti e servizi web per motivi politici o come forma di protesta sociale.

Le richieste vengono distribuite da vari “punti di attacco” in modo da vanificare il ban di un singolo IP, oppure basandosi sul fatto che il firewall della macchina destinazione non filtri adeguatamente i pacchetti in ingresso.

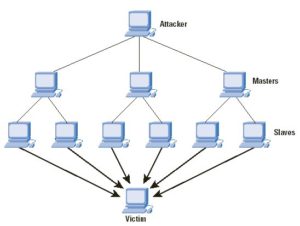

Negli attacchi DDoS (distribuiti, a differenza dei DoS) quello che succede di solito è che un “computer master” “schiavizza” una gerarchia di “schiavi” che saranno poi incaricati di smistare le richieste illecite di traffico (immagini tratte da linuxaria).

Schema generale di un attacco DDoS

In genere un attacco DDoS può seguire uno schema gerarchico come quello indicato qui sopra: in alto vediamo il PC dell’attaccante (attacker) che è colui il quale controlla alcuni computer master, che sono quelli in grado di orchestrare l’attacco sui vari PC o smartphone schiavi (slaves). I dispositivi in questione sono stati, il più delle volte, infettati da un malware appositamente progettato per consentire questi attacchi, anche se in alcuni casi possono anche essere PC messi generosamente a disposizione all’attaccante da parte di eventuali “simpatizzanti” la causa dell’attacco.

Tutto il traffico viene incanalato sul PC della vittima (nella figura qui sopra, victim), che può essere un sito (ad esempio istituzionale o di un’azienda), il server di qualche app ed altro ancora.

Come contrastare questi attacchi

In genere, in effetti, vale il principio per cui “prevenire è meglio che curare”: bisogna proteggersi dagli attacchi DDoS usando strumenti di prevenzione, visto che una volta che succede i danni sono spesso incalcolabili. Alcuni strumenti di prevenzione possono intervenire anche lato DNS del sito, ad esempio, e spesso basta anche solo la protezione offerta da servizi gratuit come CloudFlare per poter risolvere.

Se ne caso del DoS era piuttosto semplice bannare l’IP attaccante, nel caso distribuito le cose possono non essere così immediate (è molto più difficile intervenire, perchè gli IP da bloccare possono essere troppi). La logica di sicurezza per evitare situazioni di questo tipo, in queste situazioni, consiste nel bloccare anzitutto i servizi inessenziali che girino sul nostro server, bloccare le porte non indispensabili, aggiornare spesso il sistema operativo, disabilitare l’IP broadcast, usare firewall ben configurati, usare blacklist ed altro ancora.

Per quanto inoltre esistano misure di sicurezza potenziate (si veda Cloudflare, oppure GlobalDots) per vari servizi web, nessuna di queste potrà mai dare la certezza assoluta di non avere mai problemi in questo senso.

👇 Da non perdere 👇

- 📈 Analizza Cellulari 📱

- 🔐 AI che dolor, Chat

- 🎯 Targetizza Database SQL 🗄

- 📊 Analizza Errori più comuni 📛

- 🚧 Costruisci Evergreen 📟

- 👩💻 Programma Gratis 🎉

- 💻 Configura Hosting a confronto 💑

- 🔒 Conosci Hosting reti e domini 💻

- 👩💻 Tapioca Informatica 🖥

- 💻 Iconizza Internet 💻

- 🔒 Gestisci Lavoro 🔧

- 💡 Mostra Marketing & SEO 🌪

- 🔑 Apprendi Meteo ⛅

- 🤯 Visiona Mondo Apple 🍎

- 🔍 Supervisiona Mondo Domini 🌐

- 🚀 Metti in cloud monitoraggio servizi online 📈

- 🔮 Anatomizza Nuove tecnologie 🖥

- 🔒 Antani PEC e firma digitale 📩

- 👀 Prematura Programmare 🖥

- 🎮 Lonfa Scrivere 🖋

- 🔒 Conosci Servizi di SMS 📶

- 👀 Guarda Sicurezza informatica e privacy digitale 🖥

- 🎮 Ricorda Siti web 🌎

- 🤖 Ottimizza Spiegoni 🎓

- 🧠 Neuralizza Svago 🎈

- 📡 Quantizza Usare Excel 🌀

- 🤖 Sovrascrivi Windows 😲

- 🎨 Personalizza Wireless 🚁

- 🔑 Decifra WordPress 🤵

- 💬 Il nostro canale Telegram: iscriviti

- 🟠 #### in Excel, cos’è e cosa significa

- 🟡 #### in Excel, cos’è e cosa significa

- 🟠 #### in Excel, cos’è e cosa significa