Abbiamo parlato in molte occasioni di casi di phishing su questo sito, ovvero circostanze in cui un utente sul web viene ingannato da email subdole che lo invitano, il più delle volte, a cliccare su un link malevolo e contrarre cosଠinfezioni di vario tipo (malware, virus, ransomware, ecc.). Non sono rari i casi in cui i siti famosi come Google o Apple.com vengono clonati per indurre l’utente a fare login, consegnando cosଠusername e password ai malintenzionati: motivo per usare la classica contromisura, in questi casi, di controllare con attenzione l’URL a cui si accede volta per volta.

Sembra, ad oggi, che sia uscita fuori una nuova tecnica di phishing, scoperta da ricercatore informatico cinese Xudong Zheng, che ne parla nel suo blog e fornisce una adeguata proof of concept per dimostrare il tutto. Un sito di phishing che, in sostanza, può avere esattamente lo stesso indirizzo dell’URL originale, sulla base di un semplice algoritmo che viene utilizzato per allargare lo spazio degli indirizzi.

Sappiamo che una delle regole principali per distinguere le email autentiche da quelle di phishing consiste nell’analizzare l’URL, ad esempio provando ad identificare l’indirizzo di appartenenza, per cui:

- accounts.google.com appartiene a Google;

- accounts-google.com NON appartiene a Google;

e cosଠvia.

Chiunque conosca anche un minimo il funzionamento del DNS dovrebbe essere ingrado di leggere gli URL al contrario, partendo dall’estensione o TLD e procedendo a ritroso, e riconoscere cosଠgli URL malevoli da non cliccare.

Questa tecnica, pero’, si scontra con un paio di eccezioni considerevoli: la prima è stata analizzata su questo blog qualche tempo fa, e consisteva nel nascondere una parte di URL significativo all’utente in modo da invalidare la regola vista poc’anzi. La seconda, che è quella scoperta da Zheng , fa riprodurre l’indirizzo in modo esatto come se fosse quello originale. Cosa ancora più preoccupante, è stato trovato un modo per aggirare il certificato SSL e riprodurlo esattamente, in modo che “ad occhio” non sia davvero possibile identificare l’indirizzo ingannevole da quello autentico.

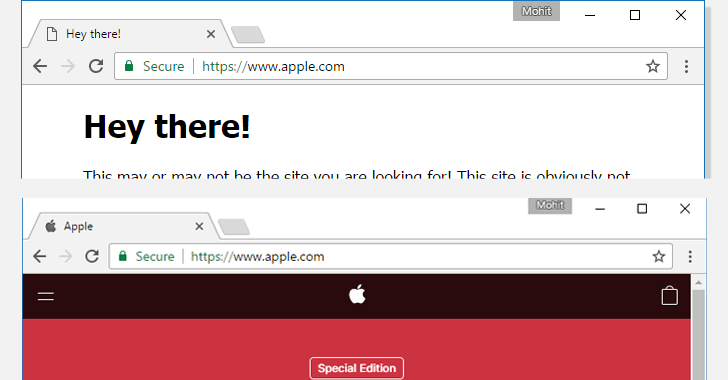

Di seguito l’esempio del sito della Apple, davvero inquietante perchè è impossibile distinguere il sito web originale da quello farlocco (screen di HackerNews).

Chi pensa, anche tra i lettori più tecnicamente preparati, ad una specie di miracolo non dovrebbe farsi ingannare, e dovrebbe invece ripensare ai punycode, la codifica che viene utilizzate (tra le altre cose) per i nomi di dominio con le lettere accentate. Quello che ha fatto il ricercatore, fortunatamente in buonafede per illustrare la tecnica, è stato semplicemente registrare il dominio xn--80ak6aa92e.com, che è l’alias punycode di apple.com, ovvero se provate ad aprirlo nel browser apparità come apple.com. Chiunque abbastanza esperto avrebbe potuto fingere di essere il sito della Apple, e senza che le vittime se ne accorgessero per tempo.

Con la tecnica mostrata, in sostanza, si rende possibile ad un malintenzionato di ricreare un sito web con le stesse fattezze dell’originale, e sfruttarlo per raccogliere segretamente i dati personali di accesso dell’utente, le password e cosଠvia. Secondo il ricercatore, un buon modo per mitigare questo genere di attacchi è quello di aggiornare i propri browser e sfruttare un password manager, in modo da assicurarsi di accedere all’indirizzo web giusto.

La codifica delle sequenze Punycode nella codifica originaria sono a carico dello user agent, per cui è necessario un aggiornamento apposito dei nostri browser. Al momento in cui scriviamo Mozilla sta lavorando ad un aggiornamento per questo problema (che probabilmente sarà proposto nella prossima versione in uscita per tutti i sistemi operativi), mentre Google Chrome ha già pianificato di rilasciarlo con la versione 58 programmata per fine aprile. Molti utenti sono potenzialmente a rischio sottrazione di dati personali, per cui farebbero bene a fare attenzione e ad utilizzare browser sempre aggiornati all’ultima versione (o a disattivare le codifiche punycode, per il momento e se il proprio browser consente di farlo).

Chrome, Firefox e Opera andranno aggiornati per questo motivo, mentre Edge / Explorer, Safari, Brave e Vivaldi non sono interessati alla falla in questione.

Come disattivare i punycode in Firefox lo spiega Hacker News:

- digitare about:config nella barra degli indirizzi;

- premere Invio;

- digitare punycode;

- cercare il parametro di nome network.IDN_show_punycode, ed impostarlo a FALSE per disabilitare la codifica e a TRUE per ripristinarla.

(fonte)

👇 Da non perdere 👇

- 📈 Analizza Cellulari 📱

- 🔐 AI che dolor, Chat

- 🎯 Targetizza Database SQL 🗄

- 📊 Analizza Errori più comuni 📛

- 🚧 Costruisci Evergreen 📟

- 👩💻 Programma Gratis 🎉

- 💻 Configura Hosting a confronto 💑

- 🔒 Conosci Hosting reti e domini 💻

- 👩💻 Tapioca Informatica 🖥

- 💻 Iconizza Internet 💻

- 🔒 Gestisci Lavoro 🔧

- 💡 Mostra Marketing & SEO 🌪

- 🔑 Apprendi Meteo ⛅

- 🤯 Visiona Mondo Apple 🍎

- 🔍 Supervisiona Mondo Domini 🌐

- 🚀 Metti in cloud monitoraggio servizi online 📈

- 🔮 Anatomizza Nuove tecnologie 🖥

- 🔒 Antani PEC e firma digitale 📩

- 👀 Prematura Programmare 🖥

- 🎮 Lonfa Scrivere 🖋

- 🔒 Conosci Servizi di SMS 📶

- 👀 Guarda Sicurezza informatica e privacy digitale 🖥

- 🎮 Ricorda Siti web 🌎

- 🤖 Ottimizza Spiegoni 🎓

- 🧠 Neuralizza Svago 🎈

- 📡 Quantizza Usare Excel 🌀

- 🤖 Sovrascrivi Windows 😲

- 🎨 Personalizza Wireless 🚁

- 🔑 Decifra WordPress 🤵

- 💬 Il nostro canale Telegram: iscriviti

- 🔵 Come trasferire un dominio se l’hosting non ti fa cambiare i NS

- 🟡 Cosa sono hosting e dominio?

- 🔴 Come trasferire un dominio se l’hosting non ti fa cambiare i NS