Pensiamo ad un magazzino pieno di pacchi, e poniamo il problema di identificare facilmente ogni singolo oggetto con le proprie caratteristiche in base a ciò che ogni oggetto è. RFID rappresenta la tecnologia utile per l’identificazione in radiofrequenza, e di fatto si basa sull’applicazione di determinati tag (piccoli hardware applicabili molto facilmente e altrettanto leggeri) ad oggetti, cose o animali, ovvero trasponder (XPDR), cioè piccoli dispositivi in grado di rispondere in automatico a determinate frequenze.

Gli RFID permettono la memorizzazione e l’identificazione univoca delle cose in base alle etichette elettroniche che vengono memorizzate sui singoli tag, avendo quindi la possibilità di sfruttare un apposito reader o lettore per identificarli dall’esterno.

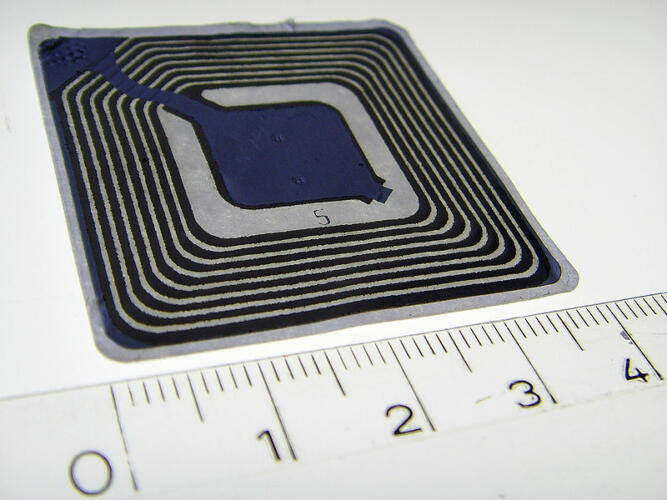

I trasponder RFID sono in genere delle dimensioni di pochi centimetri – e sono spessi, il più delle volte, quanto un foglio di carta o cartoncino. L’RFID è una tecnologia per il riconoscimento automatico molto utilizzata nella logistica, nelle catene di distribuzione e per favorire la tracciabilità e la reperibilità dei singoli oggetti fisici di un archivio. Si tratta anche di una delle prime applicazioni prototipali dell’IoT (Internet of Things).

Cos’è RFID e come funziona

La Radio Frequency Identification (RFID) è una tecnologia di identificazione automatica che utilizza onde radio per leggere e catturare i dati memorizzati in un chip collegato a un’antenna (il “tag”) senza necessità di contatto visivo diretto tra lettore e tag stesso. Un sistema RFID, di per sè, è composto essenzialmente da tre elementi:

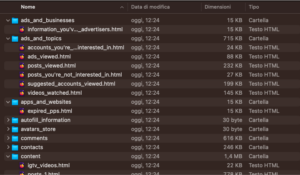

- Tag (o transponder): un microchip con memoria e un’antenna integrata, capace di immagazzinare un identificativo univoco (e talvolta ulteriori dati).

- Lettore (interrogator): dispositivo che genera il campo elettromagnetico e riceve le risposte dei tag.

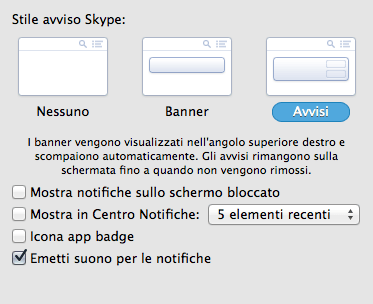

- Middleware/software: gestisce e interpreta i dati ricevuti, integrandoli nei sistemi informativi aziendali.

Come funziona un tag RFID?

Il funzionamento dipende dal tipo di tag:

- Passivo: non ha batteria. Viene alimentato dal campo RF del lettore mediante accoppiamento induttivo (LF/HF) o backscatter (UHF). Quando “sveglia” il tag, questo risponde caricando un breve messaggio con il proprio ID, trasmesso al lettore (RFID JOURNAL).

- Attivo: dotato di batteria propria, genera un segnale RF autonomo, permettendo range di lettura fino a centinaia di metri.

- Battery-Assisted Passive (BAP): combina batteria e accoppiamento induttivo; migliora il range e la velocità di lettura rispetto ai passivi, pur mantenendo costi inferiori agli attivi

Quali frequenze usa RFID?

I sistemi RFID operano principalmente in tre bande di frequenza, ciascuna con caratteristiche diverse (Pepperl+Fuchs Blog, trace ID):

| Banda | Frequenza | Raggio tipico | Caratteristiche |

|---|---|---|---|

| LF | 125–134 kHz | ~10 cm | Elevata penetrazione in materiali organici, bassa velocità di lettura. |

| HF | 13.56 MHz | ~10–30 cm | Standard ISO/IEC 14443 (Proximity) e ISO/IEC 15693 (Vicinity), buon compromesso tra raggio e velocità. |

| UHF | 860–960 MHz | 1–12 m | Maggiore velocità e raggio, suscettibile a interferenze da liquidi e metalli. |

Normative di riferimento

- ISO/IEC 14443: definisce le caratteristiche fisiche, la potenza RF e i protocolli per proximity cards a 13.56 MHz (Type A e Type B) con anticollisione e half-duplex a 106 kbit/s (RFID JOURNAL, Wikipedia).

- ISO/IEC 18000-3: standard HF per item-level identification a 13.56 MHz, con specifiche per physical layer, collision management e protocolli (MODE 1 e MODE 2) (ISO).

- Famiglia ISO/IEC 18000: copre tutte le bande (parti da 1 a 7), incluso UHF (ISO/IEC 18000-6) e 2.45 GHz (ISO/IEC 18000-4).

Principali settori e casi d’uso

- Gestione della supply chain e logistica

- Tracciamento pallet e colli su giostre e nastri trasportatori (UHF).

- Inventario in tempo reale in magazzini automatizzati

- Accesso e pagamenti contactless

- Carte di credito, tessere aziendali e badge di controllo accessi (HF, ISO/IEC 14443).

- Tecnologia NFC nei dispositivi mobili (variante HF) per pagamenti e pairing rapido

- Sanità e farmaceutica

- Monitoraggio dei farmaci in catena del freddo (BAP per rilevazione temperatura).

- Tracciabilità dispositivi medici e cartelle paziente in ospedali

- Identificazione animali e gestione bestiame

- Microchip implantabili LF/HF per animali domestici e allevamenti, obbligatori per legge in molti Paesi.

- Tessili e lavanderie industriali

- Tag RFID cuciti sui capi per ottimizzare il ritiro, il lavaggio e la redistribuzione in alberghi e ospedali

Esempi pratici e domande frequenti

- “Come funziona un tag RFID?”

Il lettore invia un’onda RF; il tag la cattura e, grazie all’antenna, si alimenta e risponde codificando il proprio ID nel campo elettromagnetico. Il lettore decodifica la modulazione e trasmette i dati al sistema gestionale - “Quali frequenze sono più adatte al mio progetto?”

Dipende dal raggio di lettura: per brevi distanze (badge, carte), HF; per lunghe distanze (magazzini, container), UHF; per applicazioni in presenza di liquidi o metalli, LF (Pepperl+Fuchs Blog, trace ID). - “Quali normative devo rispettare?”

Oltre agli standard ISO/IEC per la tecnologia, bisogna assicurarsi di operare nelle bande ISM consentite dal regolatore nazionale (es. CEPT in Europa, FCC negli USA) e rispettare le direttive europee RED (2014/53/UE) (Iteh Standards).

Grazie all’adozione di standard internazionali, all’evoluzione delle prestazioni e alla riduzione dei costi, l’RFID si conferma una tecnologia chiave per l’Industry 4.0, l’Internet of Things e la digitalizzazione dei processi aziendali, garantendo tracciabilità, efficienza operativa e sicurezza dei dati.