Google Chrome sembra intenzionata ad porre un’etichetta su tutti i siti visitati dall’utente che non adottino un protocollo sicuro HTTPS: la feature è in discussione e dovrebbe essere attivata a breve, almeno secondo Motherboard Vice. Questa caratteristica può essere testata in anteprima, peraltro, dalle impostazioni sperimentali di Chrome.

Aggiornamento (febbraio 2017). La feature è stata implementata, anche se soltanto per le pagine che raccolgono dati sensibili (form di login, form di pagamento, …) e non su tutte; altre info qui.

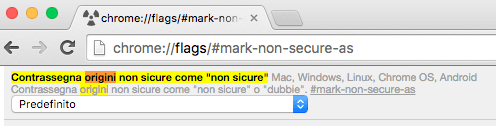

Aprendo Chrome, in pratica, e digitando nella barra degli indirizzi:

chrome://flags/#mark-non-secure-as

avrete la possibilità di visualizzare direttamente l’impostazione relativa a tale notifica. Si potrà scegliere, infatti, tra l’opzione predefinita (che al momento non mostra alcuna differenza), una neutra ed una non sicura, esattamente come mostrato nella screenshot seguente.

Cosa c’è che non va

La campagna di Google pro-SSL è davvero diventata prioritaria e, soprattutto, non è certamente una novità : già da tempo è stato pubblicato un comunicato (2014) che afferma l’assoluta necessità per tutti i siti, senza discriminazione (“we’d like to encourage all website owners to switch from HTTP to HTTPS to keep everyone safe on the web“, si scrive su quella pagina), di passare al protocollo sicuro con certificato SSL. Senza che questo, per loro stessa ammissione, vada ad intaccare neanche l’1% delle query di ricerca mondiali (affecting fewer than 1% of global queries).

Il che vuol dire: HTTPS servirà , in termini di indicizzazione su Google, a distinguere la versione originale del sito da eventuali phishing, spam e siti affiliati truffa ma solo per una piccola parte dei siti più famosi. Il punto è che adesso Chrome vorrebbe etichettare i siti tra “buoni” e “dubbi-cattivi” sulla base di questa discriminante.

Come ho scritto su Webhouse a suo tempo (riporto brevemente: l’adozione di HTTPS deve essere giustificata dalla necessità , non da “calcoli†di altro genere), la cosa mi lascia perplesso sulla bontà , sulla correttezza dell’approccio da parte di Google, che sembrerebbe (in modo sottinteso e a mio personale parere, s’intende) più interessata ad amplificare l’effetto commerciale della diffusione di HTTPS che ai reali benefici degli utenti.

Vediamo punto per punto.

HTTPS non è banale

Le competenze per configurare un certificato SSL (anche solo Organization Validated) richiedono una massa critica di conoscenze non da utente comune, tali da richiedere in certi casi un consulente: ben venga per i consulenti, ma gli utenti potrebbero non gradire questa incombenza, soprattutto se non hanno la minima idea di queste cose, o se a malapena percepiscono il senso del “lucchetto” su Gmail e sul sito della propria banca; HTTPS è un progresso tecnologico basilare per il web, in quanto consente di tutelare almeno in buona parte le connessioni internet riservate, al contrario di HTTP che tende ad affettuare il tutto alla “luce del sole” esponendoci a rischi di spionaggio. Ma questo non vuol dire che adottarlo in maniera indiscriminata sia un suggerimento da seguire, e solo perchè “l’ha detto Google“.

HTTPS potrebbe essere capito male

La percezione di HTTPS indotta dall’atteggiamento dell’azienda sembra suggerire una indispensabilità , una necessità che rischia di diventare fuorviante. Scrivo questo perchè da un lato HTTP è insicuro, e su questo punto, ovviamente, siamo tutti d’accordo; del resto buona parte dei processi di IT sono insicuri, alla prova dei fatti, perchè programmati o configurati bonariamente o soggetti ad ingenuità degli operatori (phishing, password banali, senza contare l’eterna minaccia del social engineering). Cosଠfacendo, insomma, si porta l’utente a pensare che tutto il mondo sia “sicuro al 100%” sotto HTTPS quando, la storia recente dimostra, non è affatto cosଠ(FREAK); certe sfumature tecnologiche, del resto, sono tutt’altro che banali per l’utente comune.

Anche HTTPS può essere usato male

Non tutte le truffe sono in HTTP, del resto; altro punto basilare, visto che dietro i servizi web ci sono sempre le persone, e non tutte sono buone ed affidabili, è assurdo non far passare l’idea che HTTPS, nota per essere un protocollo sicuro (almeno in larga parte) per operazioni che richiedano la riservatezza e l’identificazione sicura del sito (transazioni bancarie, pagamenti online, certificati medici) possa essere benissimo implementato in modo malevolo (vedi l’attacco ad iCloud e ad alcuni servizi Microsoft avvenuto in Cina due anni fa, per esempio, che si basava sulla falsificazione di un certificato). Molti siti stanno avendo problemi di indicizzazione su Google per colpa di un HTTPS impostato male, e parecchi browser, tra cui il popolare Firefox, non accettano benevolmente i siti senza un certificato affidabile, cioè altrettanto costoso (più chiaro adesso a cosa stiamo arrivando?).

I certificati sono solo una parte del problema

L’inaffidabilità di molte pagine web, infine, è legata ai contenuti spazzatura (siti affiliati “thin“) e a banner o script malevoli (tipo quello che ha colpito Chrome e Safari giorni fa): a questo punto è un po’ come dire che le faccende legate ai furti di auto si risolvano installando tutti lo stesso antifurto.

Il certificato ha una valenza diversa da quella esposta, a mio parere, e sarebbe meglio informare gli utenti quando c’è (cosa che peraltro tutti i browser attuali fanno), non semplificare troppo e non creare allarmismi inutili quando non c’è, dato che la questione sulla privacy e sullo spionaggio – serissima di per sè – è davvero intricata, ma non può ridursi a fare massivamente ogni sito in HTTPS. àˆ un po’ come obbligare i propri figli ad indossare l’armatura perchè ci sono tanti pericoli per le strade, insomma.

Perchè Chrome e Google insistono tanto su HTTPS?

Il problema di un web interamente in HTTPS – cosa che dubito arriverà adesso, ma chi può dirlo del resto – è legato alle competenze, alla percezione ed in parte ad un processo di disinformazione. Facessero almeno capire, insomma, quali siti debbano avere HTTPS (gli e-commerce, i wiki, ha senso che ne abbiano uno; il blog o il sito dell’azienda familiare invece probabilmente no), perchè ad un certo punto potrebbe sembrare che stiano premendo per vendere un prodotto, dietro il paravento della “più sicurezza per tutti” (che poi non è tutto, come visto).

A questo punto, pero’, HTTPS non sarebbe più un ranking factor (o meglio, lo sarebbe quanto un “delta” nell’insieme delle parti di una macchina), e non avrebbe molto senso mettere la crocetta rossa ai siti in HTTP, che potrebbero peraltro essere anche delle “pacifiche” pagine in sola lettura. Di fatto, pare che la cosa si farà lo stesso, per cui è bene secondo mearrivarci con la giusta predisposizione critica.

Ribadisco che non mi meraviglierebbe, in questo insistere su HTTPS su ogni sito e ad ogni costo, una partnership offerta da Google agli hosting che offrano soluzioni SSL e HTTPS per i propri utenti, anche perchè poi farebbe il resto il marketing ingenuo di certi SEO: finiremmo per convincerci che HTTPS è un fattore di ranking, per cui se vuoi arrivare in prima pagina devi implementare HTTPS. E quel devi, mi spiace ripeterlo, cozza tremendamente con la realtà delle cose.

👇 Da non perdere 👇

- 📈 Analizza Cellulari 📱

- 🔐 AI che dolor, Chat

- 🎯 Targetizza Database SQL 🗄

- 📊 Analizza Errori più comuni 📛

- 🚧 Costruisci Evergreen 📟

- 👩💻 Programma Gratis 🎉

- 💻 Configura Hosting a confronto 💑

- 🔒 Conosci Hosting reti e domini 💻

- 👩💻 Tapioca Informatica 🖥

- 💻 Iconizza Internet 💻

- 🔒 Gestisci Lavoro 🔧

- 💡 Mostra Marketing & SEO 🌪

- 🔑 Apprendi Meteo ⛅

- 🤯 Visiona Mondo Apple 🍎

- 🔍 Supervisiona Mondo Domini 🌐

- 🚀 Metti in cloud monitoraggio servizi online 📈

- 🔮 Anatomizza Nuove tecnologie 🖥

- 🔒 Antani PEC e firma digitale 📩

- 👀 Prematura Programmare 🖥

- 🎮 Lonfa Scrivere 🖋

- 🔒 Conosci Servizi di SMS 📶

- 👀 Guarda Sicurezza informatica e privacy digitale 🖥

- 🎮 Ricorda Siti web 🌎

- 🤖 Ottimizza Spiegoni 🎓

- 🧠 Neuralizza Svago 🎈

- 📡 Quantizza Usare Excel 🌀

- 🤖 Sovrascrivi Windows 😲

- 🎨 Personalizza Wireless 🚁

- 🔑 Decifra WordPress 🤵

- 💬 Il nostro canale Telegram: iscriviti

- 🔴 Quando preferire un hosting Windows ad uno Linux?

- 🟡 Quando preferire un hosting Windows ad uno Linux?

- 🔴 Quando preferire un hosting Windows ad uno Linux?