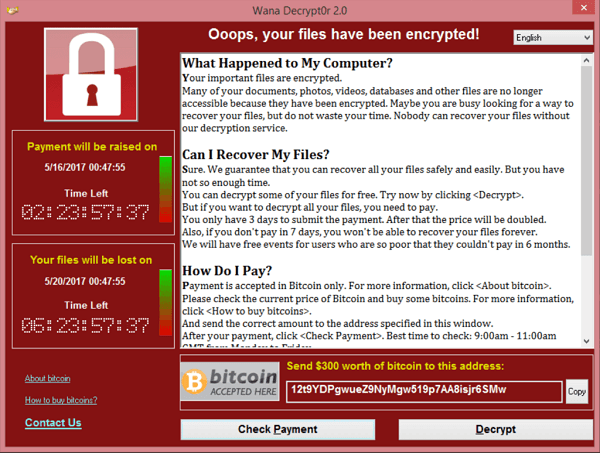

Come ormai sappiamo WannaCry (noto anche come WanaCrypt e Wcry) è il nome del ransomware, che si recentemente è diffuso su scala mondiale mediante sistemi operativi Windows non aggiornati correttamente; una volta in esecuzione sul sistema vittima cripta i file presenti sul computer e chiede un riscatto (come da tradizione ransomware) di alcune centinaia di dollari per riavere i propri file in chiaro.

- 1) Come funziona tecnicamente WannaCry

- 2) Numerosi enti e società grosse hanno subito l’attacco di WannaCry

- 3) Sà¬, è stata pubblicata una patch di emergenza per Windows XP

- 4) Anche Linux rischia di avere il suo WannaCry

- 5) Microsoft aveva già pubblicato una patch correttiva per tutti i suoi sistemi

- 6) WannaCry si propaga dai PC infetti mediante SMB

- 7) Si può provare a sbloccare i file senza pagare, ma solo se il PC non è stato riavviato

- 8) Bisogna farsi dei backup, sempre

- 9) Non è mai il caso di pagare il riscatto

Eccovi le cose che dovreste sapere su questo virus.

Come funziona tecnicamente WannaCry

WannaCry sfrutta una particolare vulnerabilità di SMB, il tutto mediante un exploit chiamato EternalBlue che viene attribuito alle attività della NSA (National Security Agency) statunitense: in pratica WannaCry sfrutta vulnerabilità di Windows di cui era a conoscenza, e che non ha rivelato per poter sfruttare appieno l’attacco su scala globale. Quello che è successo, di fatto, è che il virus – concepito come arma da utilizzare solo per scopi mirati e circoscritti – è diventato fuori controllo ed è stato utilizzato da molte altre persone.

Numerosi enti e società grosse hanno subito l’attacco di WannaCry

Tra le aziende colpite troviamo anche nomi italiani molto celebri, tra cui Portugal Telecom, Deutsche Bahn, FedEx, Telefà³nica, Tuenti, Renault, O2, Hitachi, il National Health Service, il Ministero dell’interno russo, l’Università degli Studi di Milano-Bicocca.

Sà¬, è stata pubblicata una patch di emergenza per Windows XP

Nonostante fosse un sistema operativo ufficialmente non più aggiornato (Windows XP) ed apertamente non più supportato come aggiornamenti ed assistenza tecnica, è stata resa pubblica una patch di emergenza per scongiurare i computer con XP dal rischio WannaCry (fonte). Molti utenti non hanno aggiornato, infatti, nonostante fossero stati invitati da Microsoft a passare a sistemi più moderni, ormai da diversi mesi.

Anche Linux rischia di avere il suo WannaCry

Secondo i programmatori di Samba, il programma di scambio e condivisione file di Linux, alcune versioni correrebbero un rischio analogo a quello per cui Windows è stato affetto da WannaCry: la falla è tutt’altro che potenziale, ed è stata classificata come CVE-2017-7494. La falla permette di caricare un file in remoto e avviarne l’esecuzione da parte del server senza richiedere alcun prompt; ad essere interessate tutte le versioni di Samba fino alla 3.5.0. (fonte)

Microsoft aveva già pubblicato una patch correttiva per tutti i suoi sistemi

Tutti gli utilizzatori di Windows dovrebbero fare uso di una patch per SMB nota come Security Update for Microsoft Windows SMB Server (4013389), che serve esattamente da contromisura ad EternalBlue e che era stata pubblicata già il 14 marzo 2017. Evidentemente, purtroppo, non per tutti gli utenti è viva la necessità di aggiornare.

WannaCry si propaga dai PC infetti mediante SMB

Non solo WannaCry cripta e rende inutilizzabili i file del sistema della vittima, chiedendo un riscatto per ottenere la chiave di decriptazione, ma prova anche a diffondersi su altri computer della rete ed è questo il motivo per cui si è riuscito a propagare cosଠin fretta.

Si può provare a sbloccare i file senza pagare, ma solo se il PC non è stato riavviato

In genere, come abbiamo scritto più volte, i processi effettuati dai ransomware sono irreversibili e bisogna avere una certa fortuna perchè siano invertibili senza pagare nulla; WannaCry è in grado di generare sul computer della vittima (Windows) una coppia di chiavi crittografiche pubblica e privata, simili a quelle utilizzate per far funzionare – ad esempio – le connessioni in SSH. Fortunatamente esiste un bug in WannaCry per cui la cancellazione delle chiavi, effettuata al fine di rendere il processo irreversibile, per cui mediante i tool WannaKey e WanaWiki si può provare a recuperare questo dato, cioè la chiave richiesta per lo sblocco, anche manualmente. Il codice è scritto in Visual Studio e deve essere compilato prima dell’uso (fonte).

Bisogna farsi dei backup, sempre

Anche se una volta che si è infetti da un ransomware come Wannacry c’è poco da fare, e bisogna rassegnarsi alla perdita dei propri dati, è importante aver fatto dei backup dei file più importanti su una pennina oppure su un hard disk esterno, o comunque su un supporto offline come un DVD o CD. Solo in questo modo in casi estremi sarà possibile recuperare i propri file originali.

Non è mai il caso di pagare il riscatto

Al di là di quella che possa essere la cifra richiesta (spesso davvero molto alta) e della difficoltà per l’utente comune di effettuare il pagamento (che spesso è richiesto in bitcoin: WannaCry non fa eccezione, in questo), non mi sembra consigliabile pagare il riscatto: c’è il forte rischio di pagare e di non ricevere comunque la chiave di sblocco, ad esempio se il malvivente fosse stato nel frattempo arrestato o fosse in malafede fin dall’inizio. Ad ogni modo la scelta andrebbe misurata sull’importanza dei dati persi, per cui si veda – e si rilegga più volte – il punto precedente.

👇 Da non perdere 👇

- 📈 Analizza Cellulari 📱

- 🔐 AI che dolor, Chat 🏴

- 🎯 Targetizza Database SQL 🗄

- 📊 Analizza Errori più comuni 📛

- 🚧 Costruisci Evergreen 📟

- 👩💻 Programma Gratis 🎉

- 💻 Configura Hosting a confronto 💑

- 🔒 Conosci Hosting reti e domini 💻

- 👩💻 Tapioca Informatica 🖥

- 💻 Iconizza Internet 💻

- 🔒 Gestisci Lavoro 🔧

- 💡 Mostra Marketing & SEO 🌪

- 🔑 Apprendi Meteo ⛅

- 🤯 Visiona Mondo Apple 🍎

- 🔍 Supervisiona Mondo Domini 🌐

- 🚀 Metti in cloud monitoraggio servizi online 📈

- 🔮 Anatomizza Nuove tecnologie 🖥

- 🔒 Antani PEC e firma digitale 📩

- 👀 Prematura Programmare 🖥

- 🎮 Lonfa Scrivere 🖋

- 🔒 Conosci Servizi di SMS 📶

- 👀 Guarda Sicurezza informatica e privacy digitale 🖥

- 🎮 Ricorda Siti web 🌎

- 🤖 Ottimizza Spiegoni artificiali 🎓

- 🧠 Neuralizza Svago 🎈

- 📡 Quantizza Usare Excel 🌀

- 🤖 Sovrascrivi Windows 😲

- 🎨 Personalizza Wireless 🚁

- 🔑 Decifra WordPress 🤵

- 💬 Il nostro canale Telegram: iscriviti

- 🟢 Hai una startup? Ecco i servizi di hosting più adatti

- 🟢 La vera storia della scoperta dei neuroni specchio

- 🟡 File di export di WordPress: come fare a dividerlo in file più piccoli?